あなたが業務で使っているPCやスマートフォンには企画書や取引先情報といった重要なデータが入っていませんか?それらの端末が突然操作不能になったり、端末内のデータが読み込めなくなったりしたらどうしますか?

メールの添付ファイルや、Webサイトからダウンロードしたファイルが原因で、あなたの端末がこのような「ランサムウェア」の攻撃を受けるかもしれません。被害に遭わないように、被害を最小限に抑えるために、何ができるかを見ていきましょう!

ランサムウェアとは

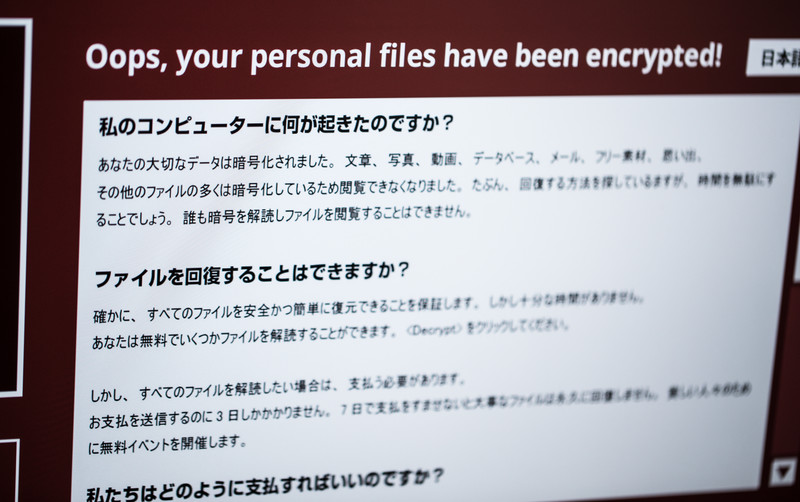

「ランサムウェア」とは、感染した端末をロックして操作不能にしたり、端末内のデータを暗号化して使用不能にしたりして、復旧するために「身代金」を要求するマルウェアのことであり、「身代金」を意味する単語”Ransom”と、「ソフトウェア」(”Software”)から作られた造語です。ただし、身代金を払っても復旧される保証はない上、支払った身代金が別の攻撃の資金となる可能性もあります。

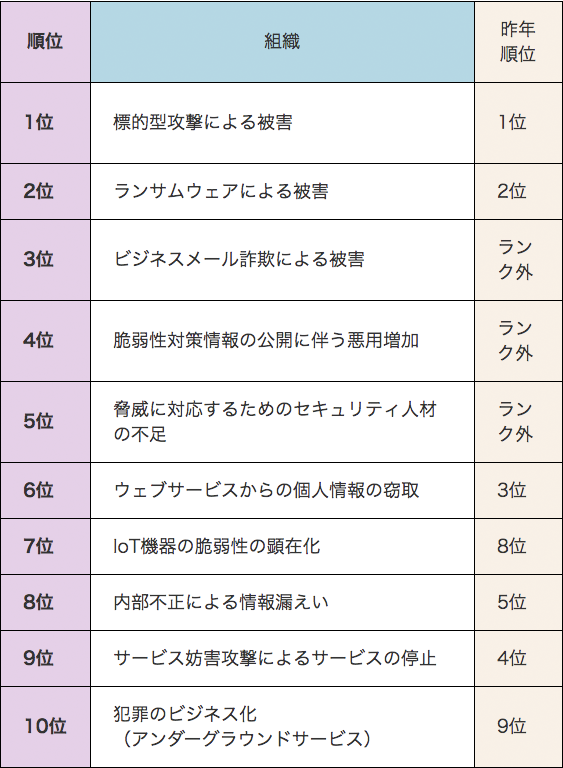

「サンラムウェア」は、IPA(独立行政法人 情報処理推進機構)が選出した「2017年に社会的に影響が大きかった情報セキュリティの10大脅威」においても2位となっており、1位の「標的型攻撃メール」に次ぐ脅威であると言えるでしょう。

図1 情報セキュリティ10大脅威 2018

出典: 独立行政法人情報処理推進機構「情報セキュリティ10大脅威 2018」

(https://www.ipa.go.jp/security/vuln/10threats2018.html)より

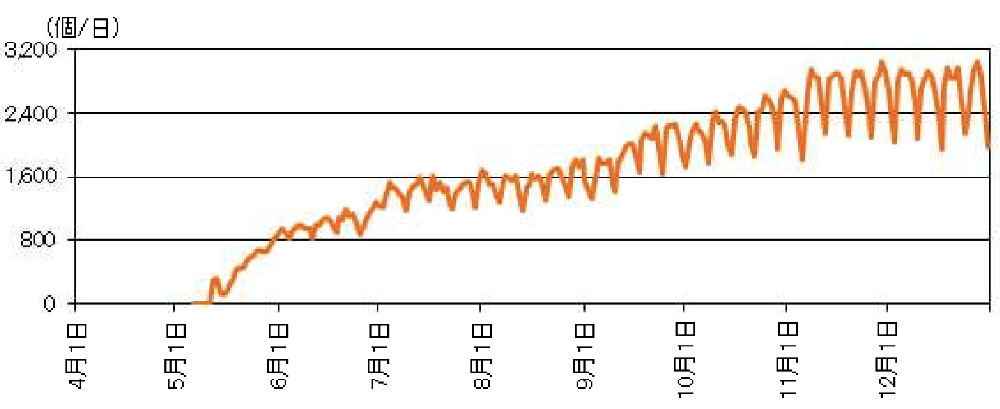

2017年にランサムウェアによる攻撃が世界的に脅威をふるいました。2018年になり被害件数の増加率は収まりつつあるものの、全世界的にランサムウェアに感染する可能性がある端末は引き続き多く存在しているといえるでしょう。

図2 WannaCryの感染活動の特徴を有するポート445/TCPに対するアクセスの発信元IPアドレス数の推移

出典: 警察庁「平成29年中におけるサイバー空間をめぐる脅威の情勢等について」(https://www.npa.go.jp/publications/statistics/cybersecurity/data/H29_cyber_jousei.pdf)より

どうやって攻撃されるの?ランサムウェアの攻撃手口

「ランサムウェア」はマルウェアの一種であり、侵入経路としては「標的型攻撃メール」や「改ざんされたWebサイト」など、様々な形があります。

例えば、攻撃者がターゲットとなる会社の社員に対して、標的型攻撃メールやスパムメールを送信します。受信した社員がそのメールを疑うことなく、メールの添付ファイルを開封することや、攻撃者が用意したWebサイトからダウンロードしたマルウェアを実行することで、あなたの端末がこのような「ランサムウェア」の攻撃を受けるかもしれません。その後、端末内のデータを暗号化して使用不能にされてしまうのです。

ランサムウェア感染イメージ

ランサムウェアの手口

ランサムウェアによっておこる被害と影響

ここでは、近年に脅威をふるっていた代表的なランサムウェアを紹介します。

TeslaCrypt

「vvvウィルス」という名前で大きな話題となったランサムウェアです。PC内のファイルを暗号化し、ファイルの拡張子を「.vvv」に変える特徴からこの呼称が広まりました。

被害として、主にスパムメールや改ざんされたWordPressなどのWebサイト経由で拡散され、閲覧者は感染のリスクにさらされました。

「TeslaCrypt」の作者が、プロジェクトの打ち切りを宣言して復号鍵を公開し、暗号化されたファイルの復号が可能となり、「TeslaCrypt」による脅威はなくなりました。

(トレンドマイクロ「暗号化型ランサムウェア『CRYPTESLA』が活動停止、復号鍵を公開」https://blog.trendmicro.co.jp/archives/13364)

WannaCry

特定のWindowsPCに存在していた脆弱性を突いて感染させるランサムウェアです。PC内のファイルを暗号化し、身代金としてビットコインを要求するものでした。

被害として、英国民保健サービス(NHS)において病院のネットワークで感染したことで、診察や手術が実施不可能になってしまいました。

世界中で150か国/30万台以上のコンピュータが感染したといわれており、大変猛威をふるいました。

(BBCニュース「英医療機関、ランサムウェアの被害拡大を懸念」https://www.bbc.com/japanese/39918853)

上で紹介した「WannaCry」は代表的なランサムウェアの1つに過ぎず、多くの種類や亜種が存在するのもランサムウェアの特徴と言えます。その意味では、ランサムウェアによる被害がなくなることはなく、今後も十分に注意していく必要があります。

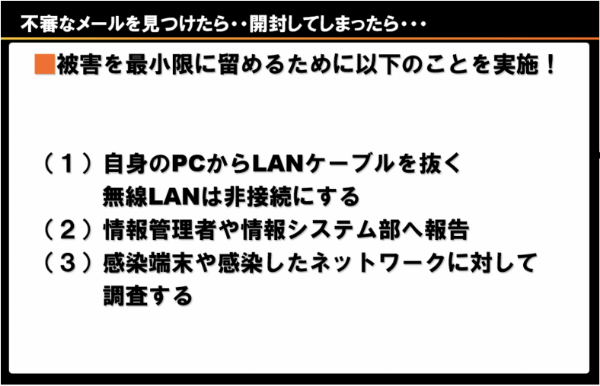

被害にあったら、まずはどうする?

ランサムウェアの被害にあった場合、まずはどのような対応をしなければいけないでしょうか。会社ポリシーによっても対応策はかわってきますが、例として以下にいくつかの対応方法をご紹介します。

まずは、これだけ押さえよう!

被害を最小限にするためのチェックシート

- PCからLANケーブルを抜く

- 無線LANは非接続にする

- 感染時の操作履歴などエビデンスを残す

- CSIRTや情報セキュリティ部へ報告する

- セキュリティベンダーが提供する復号ツールを試行する

※原因の特定調査を実施する場合は、証拠の保全のためにCSIRTや情報セキュリティ部への報告を優先しましょう。

※このうち、貴社内に被害の原因を調査できる部門がない場合は、対応可能なセキュリティベンダーに調査を依頼し、原因を究明する必要があります。

なお、このような被害にあったときには、緊急な対応や早急な社内報告をしなければいけません。そのために、何よりも社員一人一人の対応が重要だといえます。貴社では攻撃を受けた際の社員が対応すべきルールが明確に決まっていますか?また、ルールが決まっているとして、そのルールを社員一人一人に周知・徹底させられていますか?

被害を最小限に抑えるために

「ランサムウェア」による被害の原因は、不審なメールや改ざんされているWebサイトを自社の社員が見分けられなかったことにあると言えるでしょう。社員に不審なメールや改ざんされているWebサイトを見抜くための教育を実践することで、ランサムウェアの被害に遭う確率は低減できるでしょう。

しかし、社員全員がこのような不審なメールや改ざんされているWebサイトを完全に見分け・被害を出さないというのは難しいことです。

そのため、攻撃を受けた際に社員がどのような対応をすればいいかをルール化し、社員全員に周知・徹底させ、しかもランサムウェアへの感染が発覚した際にそれを素早く検知できれば、被害を最小限に抑えることができます。

また、社員の教育における対策以外には、定期的なPCのバックアップや脆弱性の修正等のように自社のセキュリティ対策を強化することでも、ランサムウェアの被害を抑えることもできます。

ランサムウェアへの対策について、以下にまとめてみました。

ランサムウェアへの対策

不審なメールを見抜くための教育

改ざんされているWebサイトを見抜くための教育

修正

端末やソフトの脆弱性に対して修正プログラムを適応する

バックアップ

定期的にバックアップをとっておく

攻撃を受けた際の社員が対応すべきルールの決定

周知・徹底

攻撃を受けた際に社員が対応すべきルールの周知・徹底

感染した場合の調査依頼先を決定

このうち、1番と2番は未然に防ぐ対策であり、3番から6番は被害を最小限に抑えるための事後の対策です。これらの対策を、自社に合った形で取っておくことが最大のリスクヘッジとなります。

ただ、この全てを自社だけで準備することは限界があるかもしれません。その場合は、KDLの標的型攻撃メール訓練サービス”Selphish”を活用いただくことで解決できますので、ぜひお気軽にご相談ください。

なら、こんな対策が、簡単にできます!

なら、こんな対策が、簡単にできます!

でできること

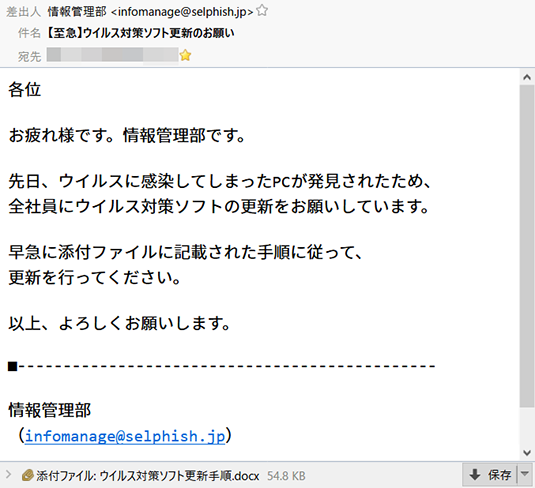

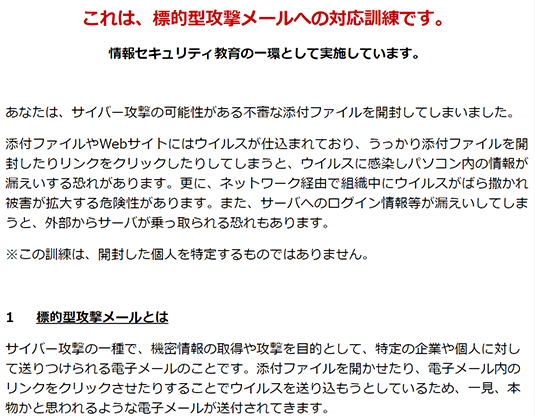

でできること1. こんなメールが簡単に社内で送れます

実際に送られてくる不審なメールの内容を元にした訓練メールを用いて、簡単にメール訓練をすることができます。

でできること

でできること2. 不審なメールの脅威が理解できます

訓練に参加した社員一人ひとりが、不審なメールを疑似体験し、脅威への理解を深めることができます。

でできること

でできること3. 不審なメールへの対応方法を周知できます

訓練メールの開封者に対して、不審なメールを開いてしまった際の対応方法を教育できます。

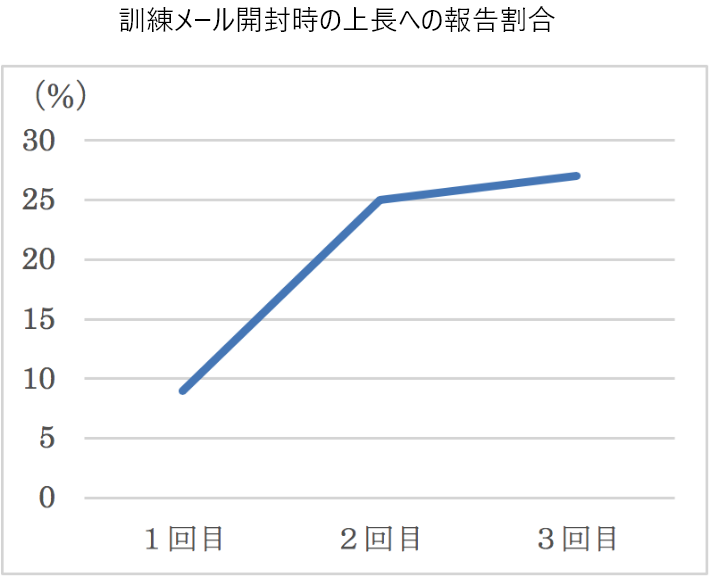

あるIT企業で「不審なメール」に対する訓練を実施した際に、社員がルールに沿って対応できた割合を表しました。この訓練では「健康診断における再検査のお知らせ」という社員にとって身近な内容をタイトルにしたメールを送ったのですが、約3割もの社員がメールを開封し、本文内のURLにアクセスしてしまいました。

ただ、この3割の社員が開封・アクセスしてしまったという事実よりは、誤って開封・アクセスしてしまった社員がルールに従って上長にその旨を報告した割合がどの程度だったかの方が重要です。この報告割合が低ければ、被害を最小限に抑えることは難しいからです。

訓練メールを開封してしまった

社員教育用のコンテンツ

上の図を見ていただくと、訓練の回を重ねるごとに報告の割合が上昇しているため、ルールの周知・徹底に効果があると判断できますし、実際の被害にあったとしても最小限で抑えることができると期待して良いでしょう。

でできること

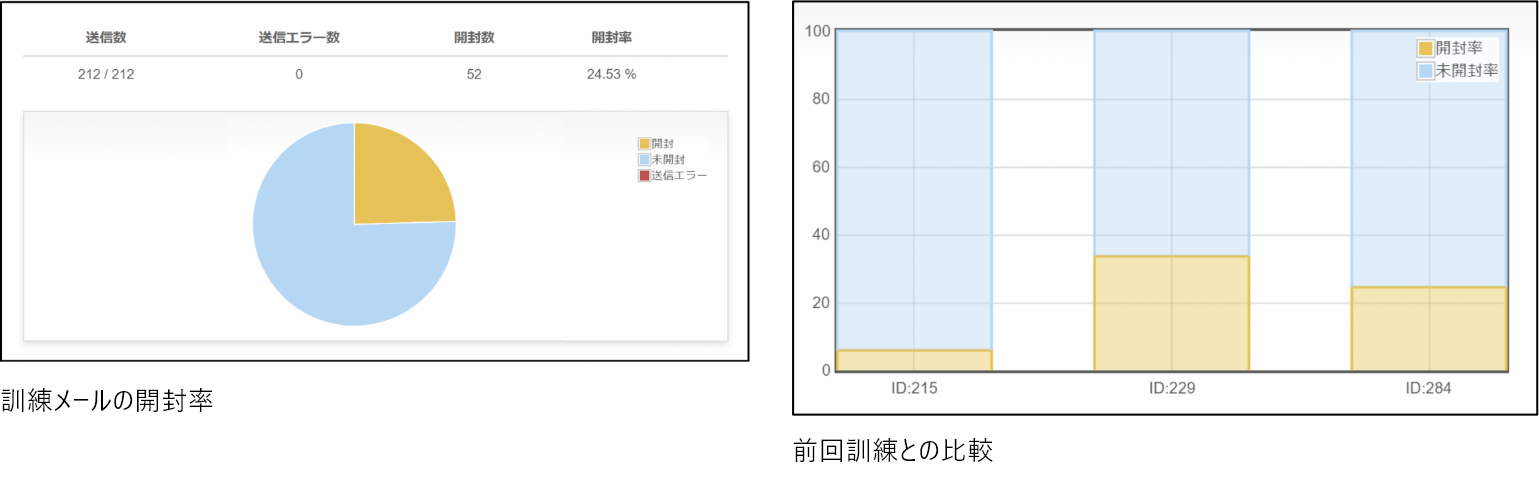

でできること4. 不審なメールへの意識を数値化できる

訓練メールの開封率や、前回訓練との比較など、社員へのトレーニング結果を数値化できます。

まとめ

- 全世界的にランサムウェアの脅威にさらされている端末は多い

- ランサムウェアの被害を完全に防ぐのは困難である

- 被害にあったときのためのルールがあることが大切である

- そのルールが社員に周知徹底されていることが、被害を最小限に防ぐために重要

- ルールの周知と徹底のために標的型攻撃メール訓練サービス「Selphish」が役立つ